Votre agent IA a un problème de configuration (et vous ne le savez pas)

Vous venez d'ajouter 47 règles à CLAUDE.md. Votre agent est plus lent maintenant. Pas plus rapide. Plus lent.

Ce n'est pas un paradoxe — c'est de la physique. Une étude de l'ETH Zurich montre que les fichiers de contexte réduisent les taux de réussite et augmentent les coûts d'inférence de 20%. Le benchmark « Lost in the Middle » de Stanford prouve que les instructions en position 10 d'un fichier de config ont 27% moins d'attention que celles en position 1.

Votre agent a 200K tokens de RAM. Votre config en consomme 30K au démarrage. Les 170K restants sont en compétition avec le bruit.

On ne livrerait pas un programme sans compilateur. Pourquoi livrer des configs d'agent sans linter ?

Ce tutoriel vous montre comment installer et utiliser ClawdContext — une extension VS Code gratuite qui traite vos fichiers markdown d'agent comme un système, pas un tas de prompts.

Durée : 5 minutes.

Ce que vous obtiendrez : Un score CER, un scan de sécurité et des diagnostics actionnables pour votre config d'agent — avant la mise en production.

Étape 1 : Installer ClawdContext depuis le Marketplace

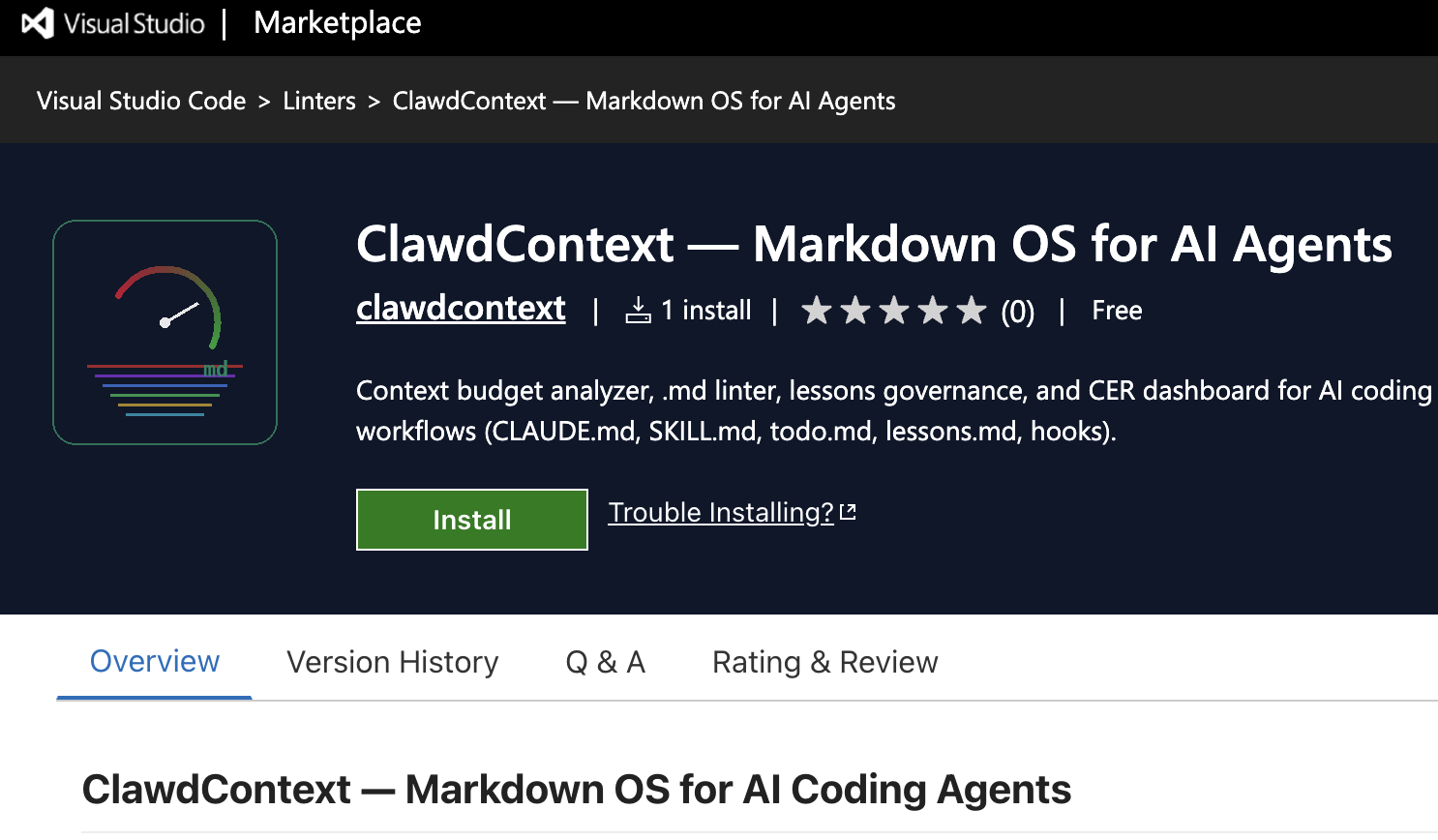

Le plus rapide : ouvrez la page ClawdContext sur le Marketplace VS Code et cliquez sur Install. VS Code s'ouvre et l'extension s'installe en un clic.

La page Marketplace de ClawdContext — cliquez sur Install pour l'ajouter directement à VS Code.

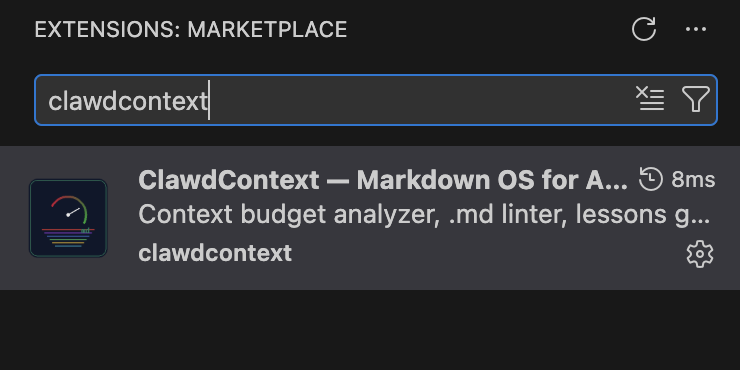

Sinon, ouvrez VS Code et appuyez sur Ctrl+Shift+X (ou Cmd+Shift+X sur macOS). Cherchez « ClawdContext » et cliquez sur Installer.

Cherchez « ClawdContext » dans la barre latérale Extensions pour trouver et installer l'extension.

Ou lancez cette commande dans votre terminal :

code --install-extension clawdcontext.clawdcontext

C'est tout. Aucune configuration nécessaire. ClawdContext détecte automatiquement vos fichiers d'agent à l'activation.

Étape 2 : Créer la structure Markdown OS (si vous partez de zéro)

Si vous avez déjà des fichiers CLAUDE.md, AGENTS.md ou lessons.md, passez à l'étape 3.

Sinon, ouvrez la palette de commandes (Ctrl+Shift+P) et lancez :

ClawdContext: Scaffold Markdown OS Templates

Ceci crée la structure complète du Markdown OS :

| Fichier | Rôle | Équivalent OS |

|---|---|---|

CLAUDE.md | Invariants globaux et mémoire | Config kernel (/etc) |

SKILL.md | Procédures réutilisables | Appels système (libc) |

todo.md | État des tâches en cours | Bloc de contrôle de processus |

lessons.md | Cache d'apprentissage gouverné | Cache adaptatif (L2/L3) |

L'insight clé : chaque type de fichier a un rôle distinct. Des procédures dans le kernel gaspillent des tokens. Des heuristiques dans les skills gaspillent l'attention. ClawdContext impose ces frontières.

Étape 3 : Analyser votre workspace

Lancez la commande d'analyse :

ClawdContext: Analyze Workspace

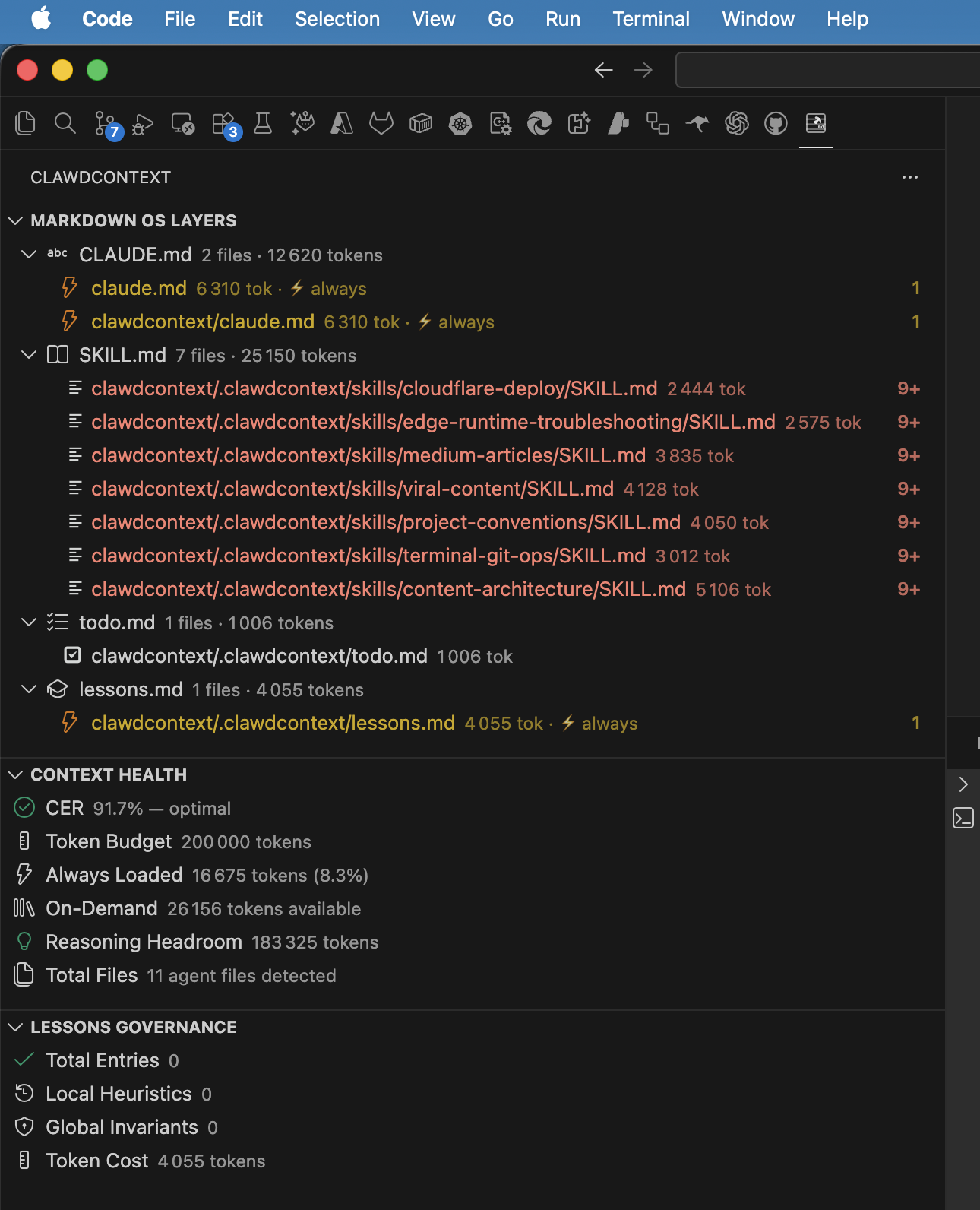

ClawdContext scanne chaque fichier .md d'agent et calcule :

- Nombre de tokens par fichier et par couche (kernel, skills, apprentissage, tâches)

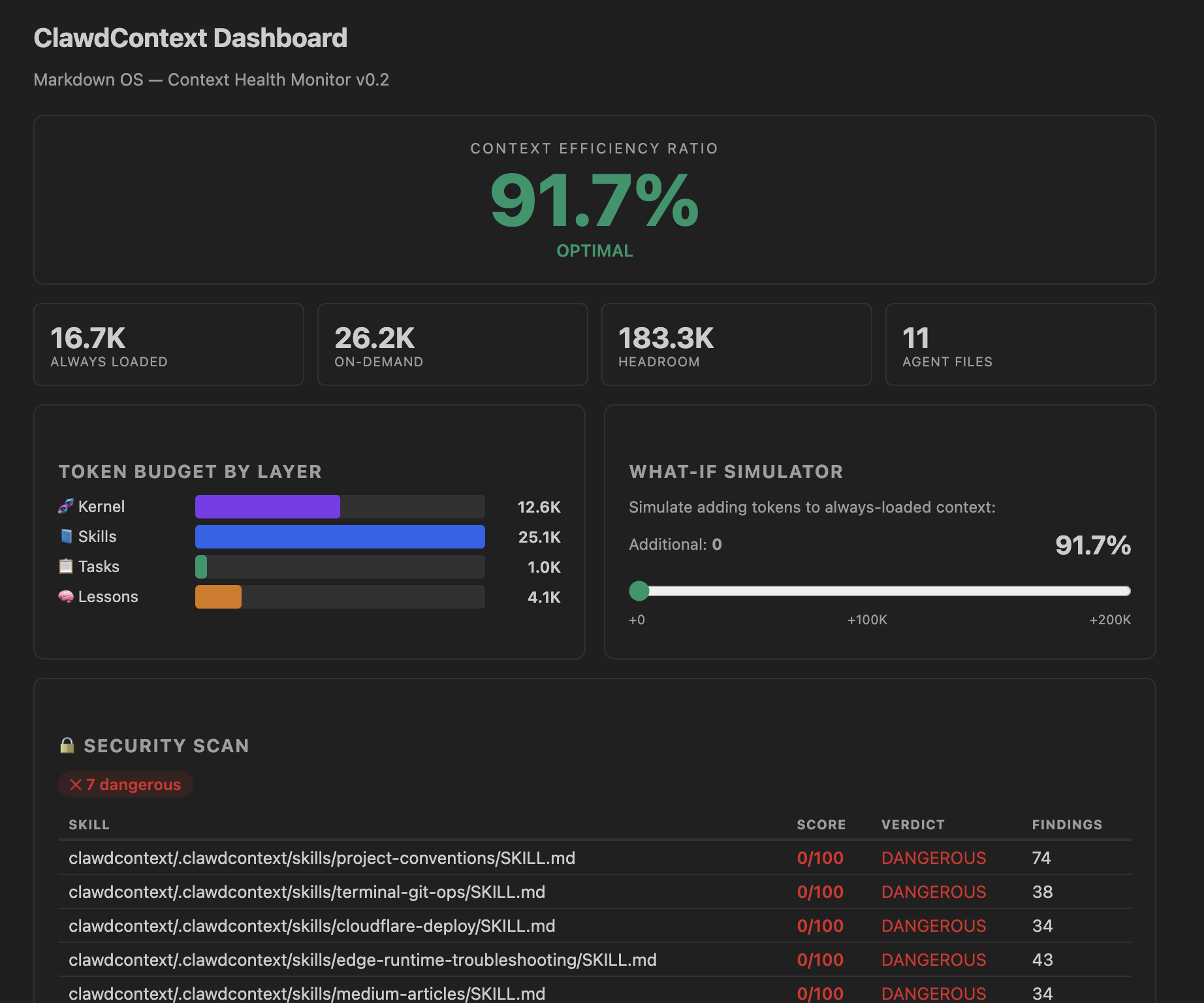

- CER (Context Efficiency Ratio) — combien de la fenêtre de contexte reste pour le raisonnement réel

- Diagnostics — avertissements du linter pour les instructions mal placées, contradictions, surcharge

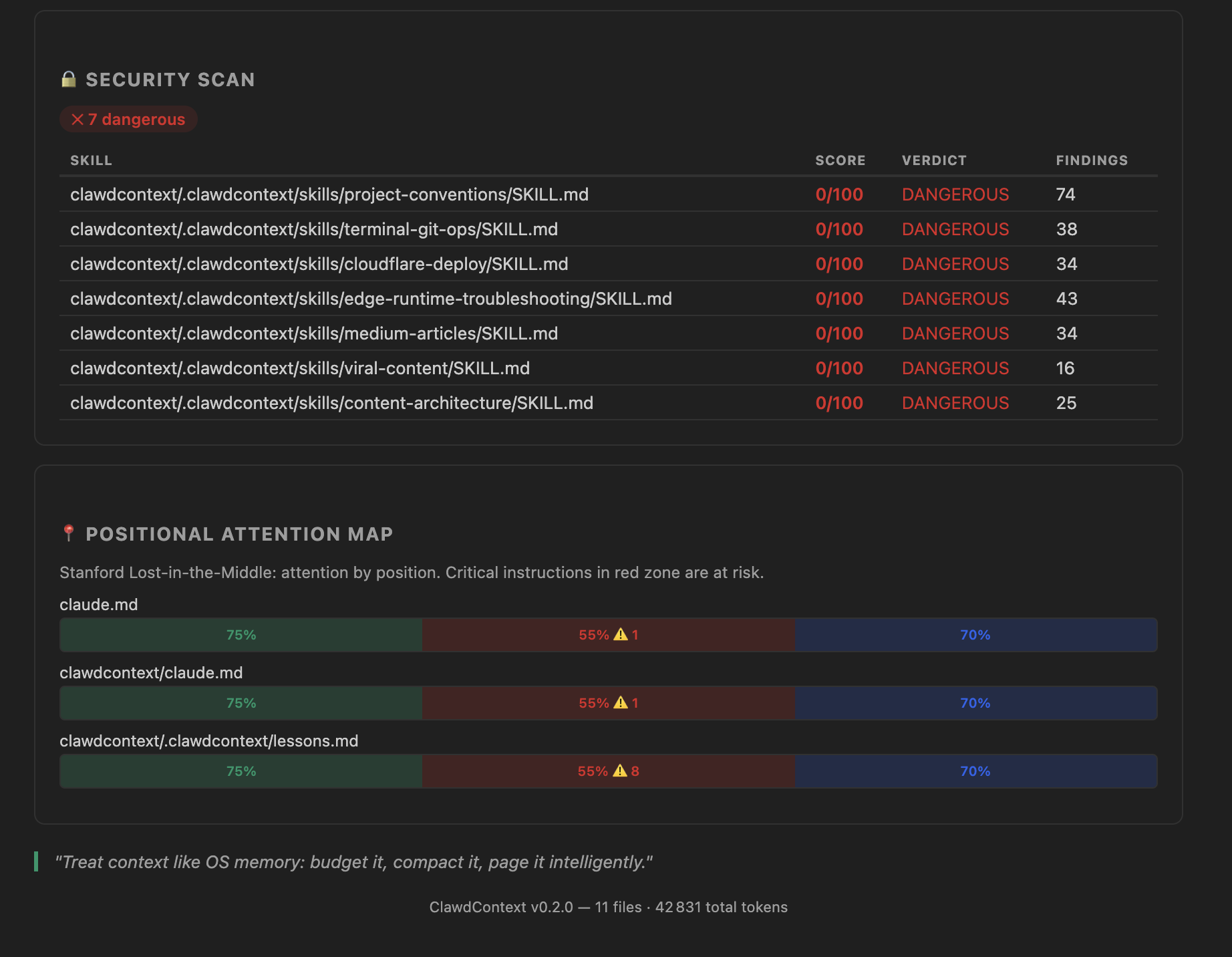

- Scan de sécurité — patterns suspects dans les fichiers

SKILL.md(exfiltration, override de prompt, accès aux credentials)

Le tableau de bord CER montre votre budget de contexte en un coup d'œil. Vert = sain (CER ≥ 0.4). Rouge = critique (CER < 0.2).

Étape 4 : Lire les diagnostics

Après l'analyse, vérifiez le panneau Problèmes (Ctrl+Shift+M). ClawdContext signale des diagnostics avec des codes d'action :

| Code | Signification | Action |

|---|---|---|

CER_CRITICAL | Efficience du contexte en dessous de 0.2 | Réduire la taille de la config chargée au boot |

KERNEL_BLOAT | CLAUDE.md dépasse le seuil de tokens | Extraire les procédures vers SKILL.md |

PROCEDURE_IN_KERNEL | Procédures pas-à-pas dans CLAUDE.md | Utiliser le quick fix pour extraire |

STALE_LESSON | Leçon plus ancienne que le TTL (60 jours) | Réviser, archiver ou rafraîchir |

CONTRADICTION | Règles contradictoires entre fichiers | Résoudre le conflit manuellement |

LOST_IN_MIDDLE | Instructions critiques enfouies à position 10+ | Déplacer en haut ou en bas du fichier |

KESSLER_RISK | lessons.md a trop d'entrées | Élaguer les leçons obsolètes |

Chaque diagnostic est accompagné d'un code action. Cliquez sur l'ampoule pour extraire, déplacer ou archiver.

Chaque diagnostic propose un code action (quick fix). Survolez l'avertissement, cliquez sur l'icône ampoule, et ClawdContext refactore pour vous :

- Extraire la procédure vers SKILL.md — déplace les workflows pas-à-pas hors du kernel

- Déplacer l'heuristique vers lessons.md — relocalise les patterns temporels là où ils appartiennent

- Ajouter les métadonnées manquantes — impose les champs de gouvernance sur les leçons

- Archiver les entrées dépréciées — nettoie les règles mortes de lessons.md

Étape 5 : Vérifier le scanner de sécurité

Si vous utilisez des skills communautaires ou des fichiers SKILL.md téléchargés, le scanner de sécurité est indispensable.

Les chercheurs de « Agent Skills in the Wild » ont trouvé que 26% des 31 132 skills d'agent publiquement disponibles avaient des vulnérabilités — des balises d'exfiltration au vol de credentials.

ClawdContext scanne 6 catégories de menaces :

- Exfiltration / balises réseau — instructions pour envoyer des données vers des URLs externes

- Accès aux credentials — patterns ciblant les clés API, tokens, mots de passe

- Exécution de code / abus shell — patterns de commandes dangereuses

- Obfuscation — encodage base64, payloads en hexadécimal

- Override de prompt / injection — tentatives de redéfinir le comportement de l'agent

- Persistance / reconnaissance — patterns de maintien d'accès non autorisé

Chaque skill reçoit un verdict : clean, suspicious ou dangerous. Les résultats incluent le pattern exact et le numéro de ligne.

Ouvrez le Dashboard (ClawdContext: Open Dashboard) et descendez à la section Sécurité pour voir les verdicts par skill.

Comprendre le CER : le seul chiffre qui compte

Le CER (Context Efficiency Ratio) est la métrique la plus importante pour la santé de la config d'agent :

CER = (Limite de contexte − Tokens chargés au boot) / Limite de contexte

Exemple : Limite de contexte = 200 000 tokens. CLAUDE.md = 12 000 tokens. AGENTS.md = 5 000 tokens. Total chargé au boot = 17 000 tokens. CER = (200 000 − 17 000) / 200 000 = 0,915 ✅

Les seuils :

- CER ≥ 0,4 — Sain. L'objectif de recherche est > 0,6.

- CER 0,2–0,4 — Attention. Votre agent laisse de la performance sur la table.

- CER < 0,2 — Critique. 80%+ de la fenêtre de contexte est consommée avant que l'agent commence à raisonner.

La plupart des équipes que nous avons analysées tournent à un CER de 0,1–0,3. Cela signifie que leur agent raisonne dans 20–30% de son contexte disponible alors que 70–80% est gaspillé sur la configuration de démarrage que le modèle ignore largement.

La solution est architecturale : déplacer les procédures vers SKILL.md (chargé à la demande), les heuristiques vers lessons.md (gouverné), et garder CLAUDE.md léger.

Étape 6 : Votre workflow quotidien

Après la configuration initiale, ClawdContext tourne en arrière-plan. Voici le workflow :

Le matin (ou après un git pull)

- Vérifier la barre d'état CER — est-elle toujours verte ?

- Ouvrir le panneau Leçons — des leçons obsolètes ?

- Vérifier les badges CodeLens sur

lessons.md— âge et confiance en un coup d'œil

En ajoutant de nouvelles règles

- Ajouter la règle dans le bon fichier (kernel vs. skill vs. leçon)

- Lancer

ClawdContext: Lint .md Agent Files - Vérifier l'impact CER — a-t-il baissé ?

- Utiliser le simulateur What-If pour prédire le CER avant de committer

Revue hebdomadaire

- Lancer

ClawdContext: Prune Stale Lessons - Lancer

ClawdContext: Review Promotion Candidates - Générer un

ClawdContext: Context Health Reportpour votre équipe

Référence des commandes

Commandes principales (14)

| Commande | Ce qu'elle fait |

|---|---|

Analyze Workspace | Scan complet — tokens, CER, diagnostics, sécurité |

Open Dashboard | Dashboard CER interactif avec répartition par couche |

Lint .md Agent Files | Lancer toutes les règles de diagnostic |

Generate Context Health Report | Rapport markdown exportable |

Prune Stale Lessons | Archiver les leçons passé le TTL |

Review Promotion Candidates | Trouver les leçons prêtes à devenir des règles kernel |

Scaffold Markdown OS Templates | Générer les fichiers de démarrage |

Extract Procedure to SKILL.md | Refactorer kernel → skill |

Move Heuristic to lessons.md | Refactorer kernel → apprentissage |

Archive Deprecated Entries | Nettoyer les règles mortes |

Analyze Kernel Bloat | Analyse approfondie des tokens de CLAUDE.md |

Apply Config Preset | Appliquer une configuration prédéfinie (Minimal, Standard, Enterprise) |

Export Dashboard | Exporter les données du dashboard en JSON ou Markdown |

CER Diff: Show Changes | Suivre les changements CER entre les commits Git |

Commandes IA (11)

| Commande | Ce qu'elle fait |

|---|---|

AI: Test Connection | Vérifier la configuration de votre fournisseur IA |

AI: Analyze Context | Analyse du contexte pilotée par l'IA |

AI: Generate Improvement Suggestions | Obtenir des suggestions d'optimisation |

AI: Review Security | Audit de sécurité de la configuration agent |

AI: Check Tool Safety | Scanner les outils MCP pour les problèmes de sécurité |

AI: Estimate CER Impact | Prédire le CER après les modifications proposées |

AI: Suggest Refactoring | Recommandations de décomposition pilotées par l'IA |

AI: Generate Context Report | Analyse complète générée par l'IA |

AI: Interactive Chat | Interface de chat pour l'optimisation du contexte |

AI: Configure Provider | Configurer votre fournisseur IA préféré |

AI: Multi-Provider Compare | Comparer les résultats entre fournisseurs |

Configuration

Tous les paramètres sont dans VS Code → Paramètres → Extensions → ClawdContext. La v0.4.0 organise les paramètres en quatre catégories :

Paramètres principaux

| Paramètre | Défaut | Description |

|---|---|---|

tokenBudget | 200 000 | Taille de la fenêtre de contexte de votre modèle |

cerWarningThreshold | 0,4 | CER en dessous déclenche un avertissement |

cerCriticalThreshold | 0,2 | CER en dessous déclenche un état critique |

lessonsTtlDays | 60 | Jours avant qu'une leçon soit considérée obsolète |

lessonsMaxEntries | 50 | Maximum de leçons avant risque Kessler |

configPreset | standard | Appliquer un preset : minimal, standard ou enterprise |

dashboard.exportFormat | json | Format d'export par défaut (json ou markdown) |

Paramètres IA

| Paramètre | Défaut | Description |

|---|---|---|

ai.provider | anthropic | Fournisseur IA : anthropic, openai, azure, google, ollama |

ai.model | (par fournisseur) | Identifiant du modèle pour le fournisseur sélectionné |

ai.temperature | 0,3 | Température de réponse (0–1) |

ai.maxTokens | 4096 | Tokens maximum pour les réponses IA |

ai.requestTimeout | 30000 | Timeout en ms pour les requêtes IA |

mTLS / Paramètres Enterprise

| Paramètre | Défaut | Description |

|---|---|---|

ai.mtls.enabled | false | Activer le TLS mutuel pour les connexions IA |

ai.mtls.certPath | — | Chemin vers le certificat client (PEM) |

ai.mtls.keyPath | — | Chemin vers la clé privée client (PEM) |

ai.mtls.caPath | — | Chemin vers le bundle CA (PEM) |

Paramètres de sécurité

| Paramètre | Défaut | Description |

|---|---|---|

security.scanOnSave | true | Scanner automatiquement les fichiers agent à la sauvegarde |

security.blockedPatterns | […] | Patterns regex pour détecter les secrets exposés |

Pour Claude (contexte 200K), gardez les valeurs par défaut. Pour GPT-4 (128K), mettez tokenBudget à 128000. La plupart des fournisseurs IA nécessitent une clé API stockée dans le stockage sécurisé de VS Code.

Nouveautés de la v0.4.0

La version 0.4.0 est la mise à jour la plus importante, ajoutant l'analyse pilotée par l'IA, la sécurité enterprise et le suivi avancé :

- 5 Fournisseurs IA — Anthropic, OpenAI, Azure OpenAI, Google Gemini et Ollama (local). Support mTLS complet pour les déploiements enterprise.

- 11 Commandes IA — De l'analyse de contexte et l'audit de sécurité au chat interactif et la comparaison multi-fournisseurs.

- Suivi CER Diff — Suivez l'évolution du Context Efficiency Ratio entre les commits Git. Détectez la surcharge de contexte avant la mise en production.

- Presets de configuration — Configuration en un clic : Minimal (dév solo), Standard (équipe), Enterprise (production + mTLS).

- Export du Dashboard — Exportez vos données CER en JSON ou Markdown pour les revues d'équipe et la conformité.

- Patterns de sécurité étendus — 23 patterns détectent les clés API, tokens et secrets exposés dans les fichiers agent.

Avant vs. Après : un exemple concret

| Métrique | Avant | Après ClawdContext |

|---|---|---|

| Taille CLAUDE.md | 8 200 tokens | 2 100 tokens |

| Total chargé au boot | 14 500 tokens | 3 800 tokens |

| CER | 0,28 ⚠️ | 0,81 ✅ |

| Avertissements | — | 0 (tous résolus) |

| Contradictions trouvées | 3 (cachées) | 0 (résolues) |

| Skills extraits | 0 | 4 procédures |

| Leçons obsolètes élaguées | 0 | 11 archivées |

Résultat : 74% de consommation de contexte en moins au démarrage. L'agent dispose maintenant de 3,8x plus d'espace de raisonnement.

Et ensuite

ClawdContext est gratuit et open source. Voici comment aller plus loin :

- Installer depuis le Marketplace : VS Code Marketplace

- Star le repo : github.com/yaamwebsolutions/clawdcontext4vscode

- Lire la recherche : Votre agent IA a 200K tokens de RAM — et vous en gaspillez 80%

- Rejoindre la discussion : GitHub Discussions

- Signaler un bug : GitHub Issues

Arrêtez de prompter. Commencez à orchestrer.